Exigences de base en matière de sécurité pour les zones de sécurité de réseau (Version 2.0) - ITSP.80.022 - Centre canadien pour la cybersécurité

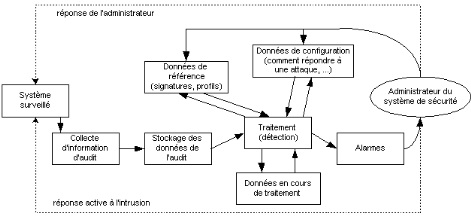

Memoire Online - Mise en place d'un crypto systeme pour la sécurité des donnée et la détection d'intrusion dans un supermarché - landry Ndjate